Introduction

Alors que le Post-Quantique est à nos portes, il y a encore en 2026, un grand nombre d’entreprises au Québec qui utilisent des protocoles internet critiques non sécurisés tels que NTP, BGP, DNS, DHCP, etc.

Dans cet article, je vais aborder la robustesse de NTP, de l’attaque par décalage temporel, de la méthode à mettre en place pour s’en prémunir qui, par convention, est une attaque assez silencieuse avec un niveau de dégâts très élevé.

Qu’est-ce que NTP ?

Le Network Time Protocol est utilisé pour la synchronisation des horloges des actifs tels que serveurs, ordinateurs, cellulaires sur une référence de temps. Il est largement utilisé en entreprise pour garantir que tous les actifs sur le réseau partagent la même heure.

NTP est un pilier indispensable en sécurité puisqu’il permet une synchronisation horaire pour garantir le bon fonctionnement des protocoles d’authentification et plus particulièrement des différents jetons qui reposent sur une durée limitée dans le temps.

NTP est aussi utilisé pour valider les certificats SSL/TLS et finalement l’ensemble de la journalisation qui se base toujours sur un timestamp repose sur NTP.

La version actuelle du protocole est NTPv4 et celle-ci est définie dans la RFC 5905 [1]

Qu’est-ce que l’attaque par décalage temporel ?

Par défaut NTP fonctionne en UDP (User Datagram Protocol) un protocole sans connexion qui utilise le port 123 [2] .

UDP n’étant pas un protocole sécurisé nativement il est vulnérable à plusieurs types d’attaques tels que l’attaque par amplification et réflexion (DDoS) [3] , l’attaque par décalage temporel.

L’attaque par décalage temporel repose sur la manipulation et la modification de l’horloge d’un actif. Habituellement, pour y parvenir, l’agent de menace va mettre en place un MITM [4] pour intercepter le trafic NTP du serveur légitime, renvoyer une fausse heure pour resynchroniser l’actif de la victime.

Une attaque réussie peut casser TLS, rendre la journalisation inexploitable, bloquer l’accès à des services d’affaires.

Diagrammes illustrant quatre scénarios critiques de cette attaque !

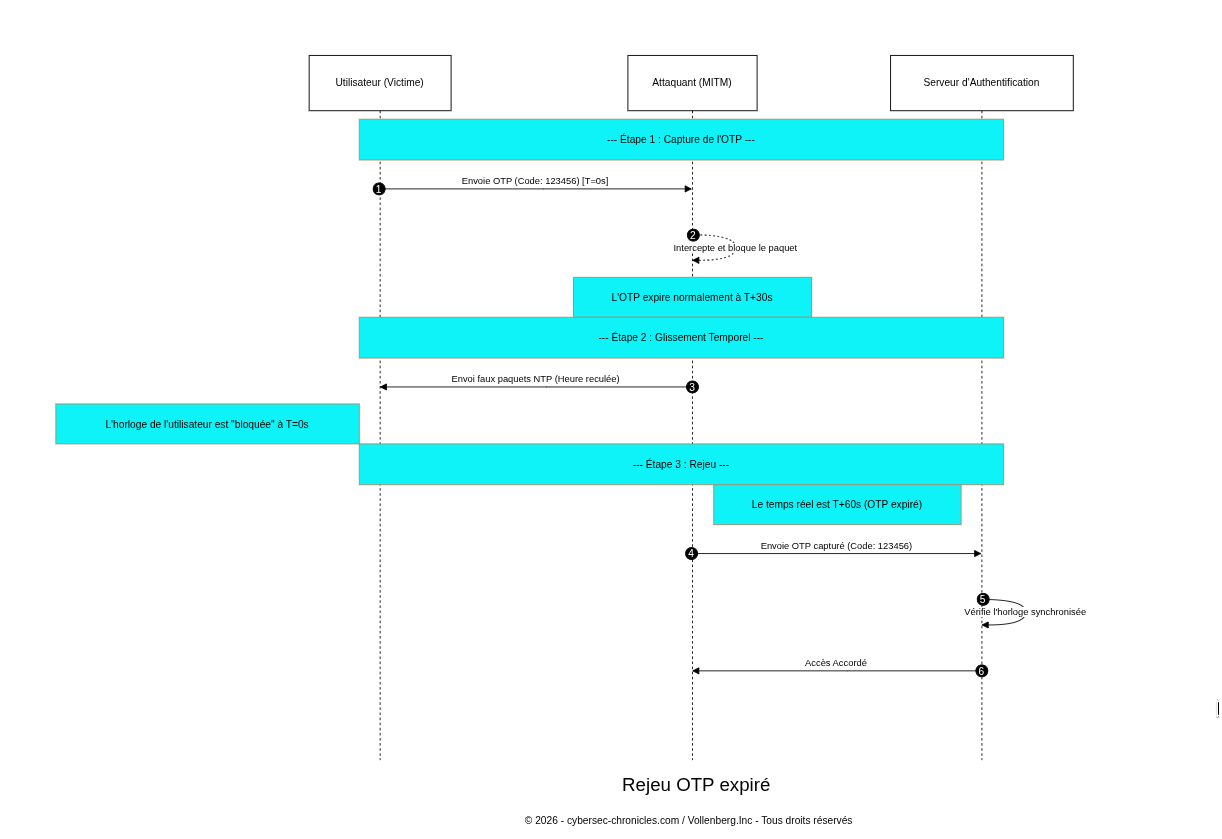

a. Contournement d’OTP (One-Time Password)

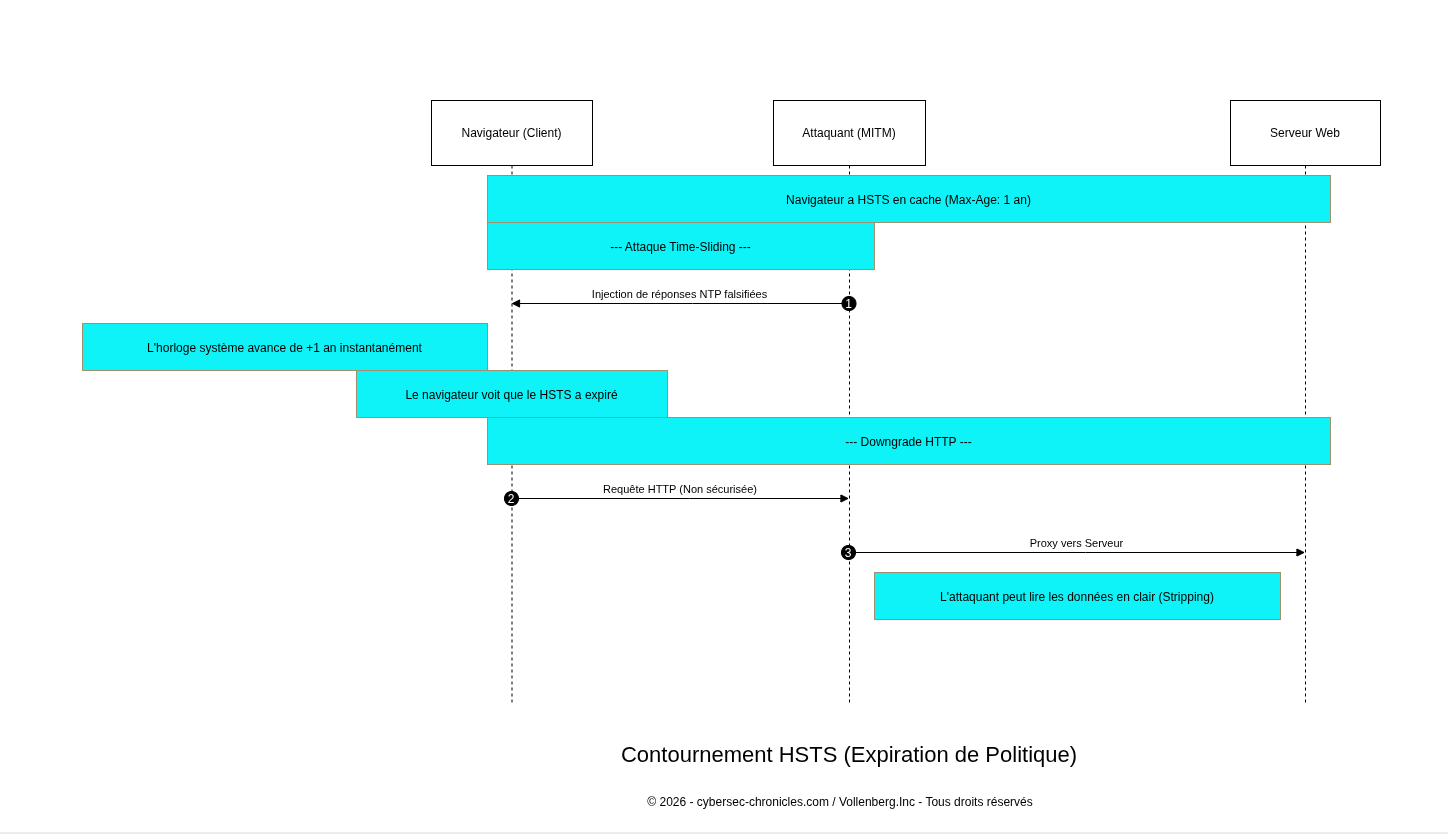

b. Affaiblissement du HSTS

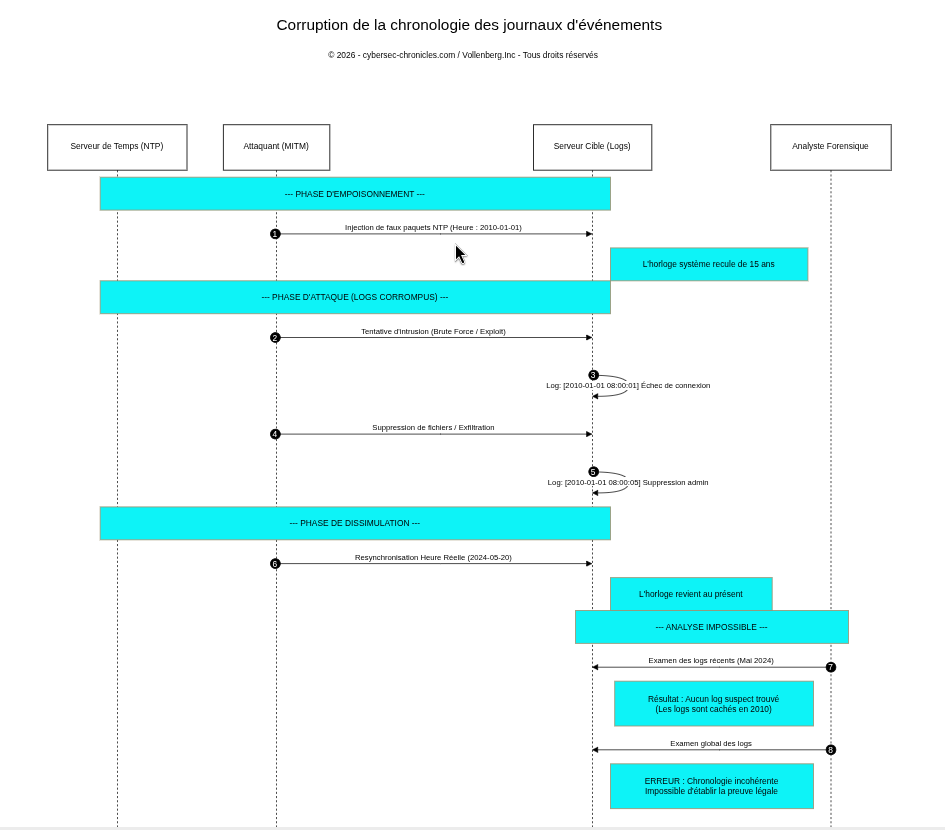

c. Anti-Forensic (Inexploitation des Logs)

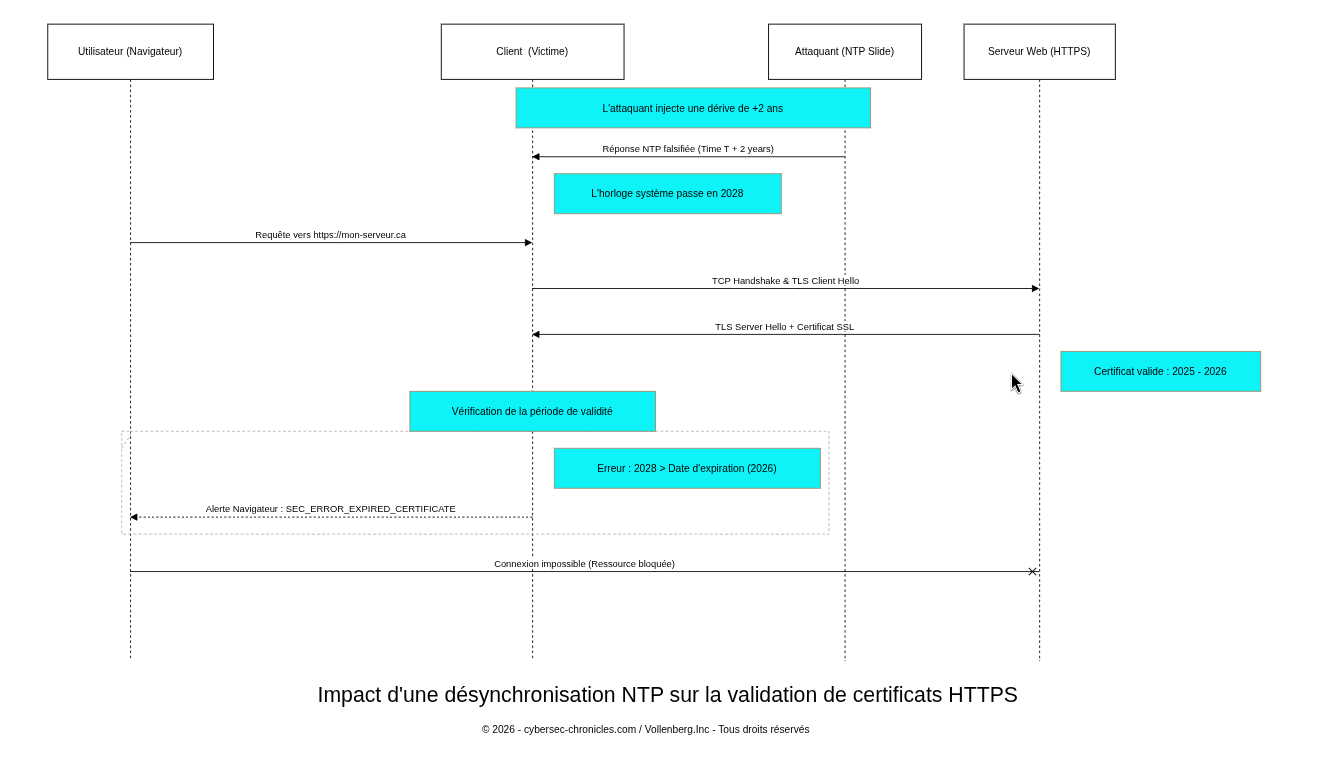

d. Désynchronisation NTP sur la validation de certificat

Exemple réel / cas concret

L’article de Google qui explique sa solution au problème des secondes intercalaires (leap seconds). [5]

Publié sur le blog de l’APNIC, l’article de Geoff Huston analyse un incident où des comportements inattendus dans le protocole NTP. [6]

Publié sur Wikipedia l’article sur l’utilisation abusive et détournement du serveur NTP. [7]

L’analyse technique de Stéphane Bortzmeyer [8] expliquant comment une faille de configuration permet d’exploiter NTP.

Comment s’en protéger / bonnes pratiques

Pour se protéger efficacement contre une attaque par décalage temporel, il est nécessaire d’appliquer une stratégie zéro trust.

Implémenter NTS (Network Time Security) : Contrairement au NTP classique, le NTS utilise TLS pour authentifier le serveur de temps. Cela empêche un attaquant de type MITM d’intercepter ou de modifier les paquets temporels, car chaque réponse est signée cryptographiquement.

Utiliser des sources de temps multiples (Mest-of-Many): Il est recommandé d’utiliser au moins 4 à 5 sources.

Authentification par clés asymétriques & symétriques: Il est recommandé de configurer NTS avec des algorithmes hybrides pour se prémunir contre la menace « Harvest Now, Decrypt Later » (HNDL). [9]

Surveillance et Alertage (SIEM): Il est recommandé de journaliser et de surveiller les anomalies de synchronisation dans vos journaux.

Pour plus de détails, je vous recommande de lire la RFC 8633 (NTP Best Current Practices) [10] qui est le document qui représente le standard actuel pour configurer et sécuriser NTP.

Conclusion

Avec la menace quantique qui est à nos portes, l’utilisation d’un protocole internet natif non sécurisé en 2026 n’est plus acceptable.

Il est nécessaire de sécuriser NTP à l’aide de NTS + des algorithmes hybrides afin de garantir l’intégrité de l’horloge de vos actifs.

Et vous, où en est votre infrastructure ?

Commentaires et Discussion

Partagez et discutez

💬 Je suis Yannick Vollenberg , si vous souhaitez participer à la discussion sur les réseaux sociaux. C'est le meilleur moyen de me faire part de vos commentaires et de partager l'article.